直接接受 SQL 查询输入的网站,因其不设防的接口特性,常常成为 SQL 注入(SQLI)攻击者的主要攻击目标。 倘若我们在执行 SQL 数据库查询前未能妥善清理文本输入,攻击者将有机可乘,轻易地从我们的系统中窃取宝贵的敏感数据。幸运的是,借助下面这个现成的 PHP 代码示例,我们能够调用一个免费的 API 来检测文本输入中是否潜藏 SQL 注入攻击的风险。利用该服务的反馈,我们可以有效拦截 SQL 注入攻击,确保在对数据库发起任何操作前,系统的安全性得到有力保障。 为了通过 Composer 安装客户端 SDK,我们只需执行以下命令即可: composer require cloudmersive/cloudmersive_security_api_client为了启用SQLI威胁扫描功能,您可以方便地复制以下提供的PHP代码片段: <?php我们仅需获取一个免费的Cloudmersive API密钥,即可授权我们的API调用,并且每月还能享受高达800次的SQLI扫描服务,而且完全无需承担任何额外承诺。 无需编写更多代码,我们现在即可轻松地为PHP应用程序实现关键的内容安全层,保障应用程序的安全与稳定。 上一篇:进阶教程:使用PHP框架构建大型动态网站 下一篇:PHP函数介绍:time()函数 |

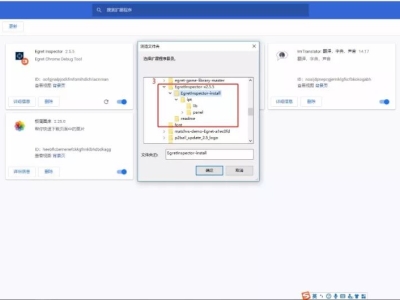

菜鸟教程丨Inspector 的使用93279 人气#站长资讯

菜鸟教程丨Inspector 的使用93279 人气#站长资讯 新机遇,利用Deepseek+一天收入几千加?是财83534 人气#站长资讯

新机遇,利用Deepseek+一天收入几千加?是财83534 人气#站长资讯 首届诗天下诗词联大赛词部评委代表作67868 人气#站长资讯

首届诗天下诗词联大赛词部评委代表作67868 人气#站长资讯 因小失大!高盛分析师为利自毁前程 沦为阶下56494 人气#站长资讯

因小失大!高盛分析师为利自毁前程 沦为阶下56494 人气#站长资讯 /1

/1