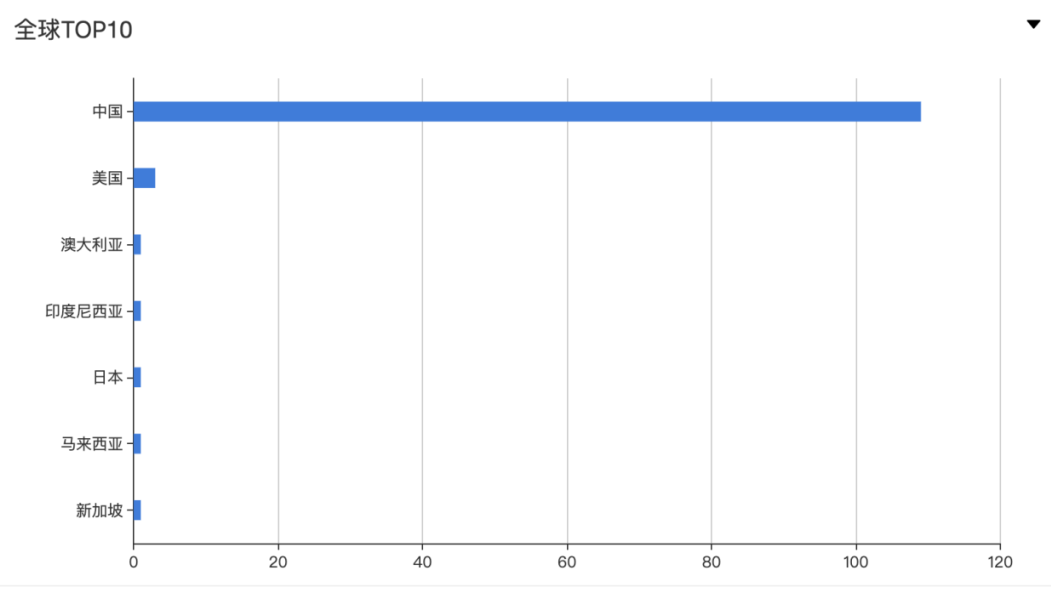

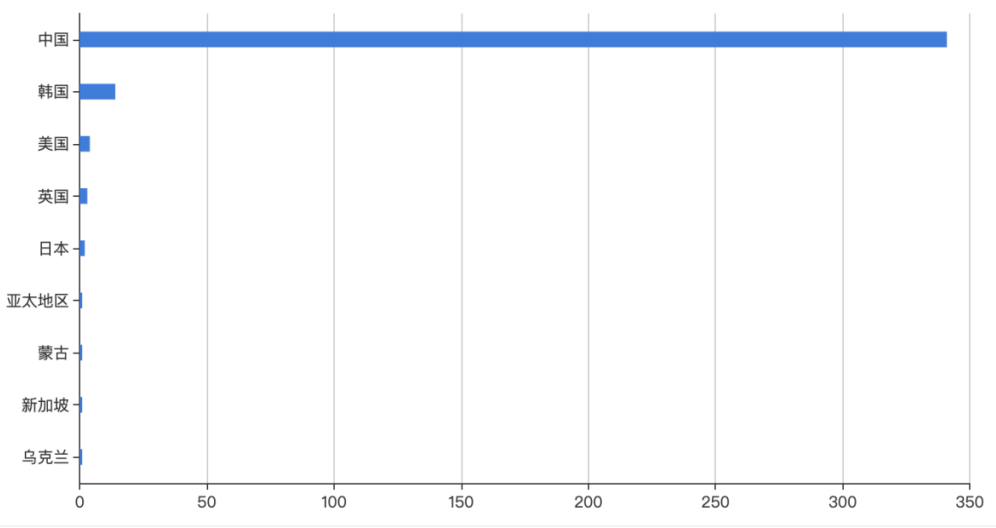

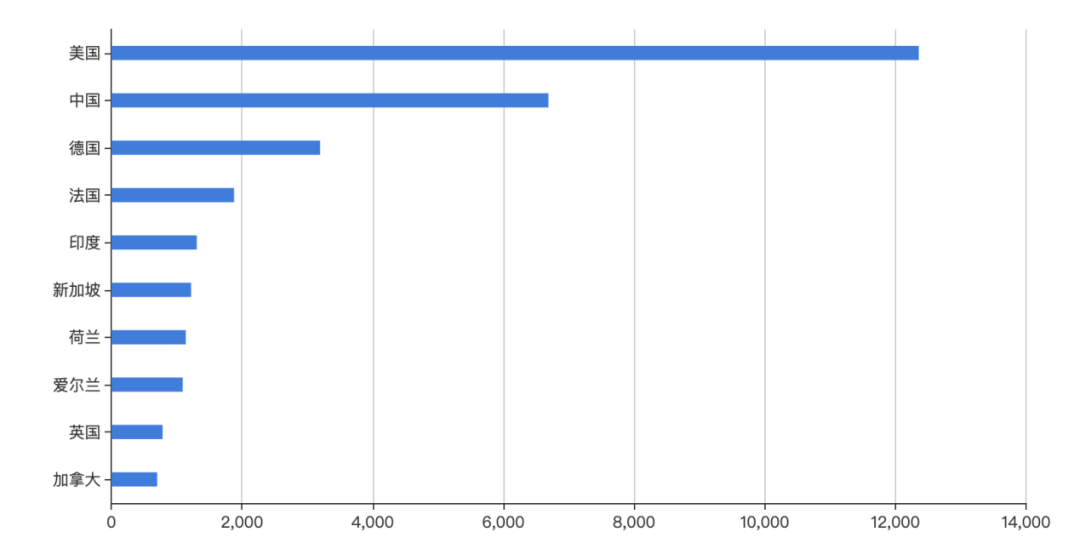

本次更新ScanV MAX漏洞检测插件特征库至版本 V2.8.6,新增漏洞检测插件3个,其中包含2个0day漏洞,优化历史插件2个。 一、新增漏洞检测插件: 1. 某电商系统前台SQL注入漏洞(0day)插件更新时间:2021年5月25日 2. 某电商系统前台任意文件上传漏洞(0day)插件更新时间:2021年5月18日 3. Solr Dataimport 远程代码执行漏洞(CVE-2019-0193)插件更新时间:2021年5月25日 二、漏洞相关信息: 1. 某电商系统前台SQL注入漏洞(0day) 漏洞插件更新时间: 2021年5月25日 漏洞来源: 404实验室、创宇安全大脑 漏洞等级: 高危 漏洞影响: 攻击者利用该漏洞获取数据库敏感数据,登录系统后台 影响范围: 根据ZoomeEye网络空间搜索引擎对潜在的该系统搜索,共得到117条IP历史记录,主要分布在中国、美国等国家。 全球分布:  建议解决方案: 厂商暂未发布漏洞补丁,使用创宇盾(http://www.yunaq.com/cyd)的客户默认可防御。 参考链接: 漏洞详情可咨询知道创宇404积极防御实验室专家团队。 2. 某电商系统前台任意文件上传漏洞(0day) 漏洞插件更新时间: 2021年5月18日 漏洞来源: 404实验室、创宇安全大脑 漏洞等级: 高危 漏洞影响: 攻击者利用该漏洞上传恶意文件,执行任意PHP代码,获取服务器权限。 影响范围: 根据ZoomeEye网络空间搜索引擎对潜在的该系统搜索,共得到368条IP历史记录,主要分布在中国、韩国等国家。 全球分布:  建议解决方案: 厂商暂未发布漏洞补丁,使用创宇盾(http://www.yunaq.com/cyd)的客户默认可防御。 参考链接: 漏洞详情可咨询知道创宇404积极防御实验室专家团队。 3. Apache Solr dataimport远程代码执行漏洞(CVE-2019-0193) 漏洞插件更新时间: 2021年5月25日 漏洞来源: Seebug漏洞平台(Seebug漏洞链接) 漏洞等级: 高危 漏洞影响: 攻击者利用该漏洞可远程执行任意代码,获取服务器权限。 影响范围:

全球分布:  建议解决方案: 将Apache Solr升级至8.2.0或之后的版本。 参考链接: https://issues.apache.org/jira/browse/SOLR-13669 http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2019-0193 三、插件优化 优化插件2个 1. 修复插件:Apache Solr XXE(CVE-2017-12629)插件,提高了漏洞扫描的准确性。 2. 优化Apache_Shiro_Java_Deserialization_RCE 漏洞检测插件,修了在某些特殊环境下无法返回检测结果情况。 以上插件更新、优化来源于创宇安全大脑大数据分析平台,对近期漏洞利用情况及利用方式分析后做出的优化更新。  上一篇:知道创宇云监测—ScanVMAX更新公告20210616 下一篇:知道创宇云监测—ScanVMAX更新公告20210623 |