在Discuz!中,嵌套iframe时遇到503错误,提示“您当前的访问请求当中含有非法字符,已经被系统拒绝”,通常是由于Discuz!的安全机制导致的。Discuz!为了防止XSS攻击和其他安全问题,会对请求中的参数进行严格的过滤和检查。如果请求中包含某些特殊字符或不符合安全规则的参数,系统会拒绝该请求并返回503错误。

### 解决方法:

1. **检查请求参数**:

- 确保嵌套的iframe请求中没有包含非法字符或特殊符号。特别是URL参数、POST数据等,避免使用`<`, `>`, `&`, `"`, `'`等字符。

- 如果必须传递这些字符,建议对参数进行URL编码后再传递。

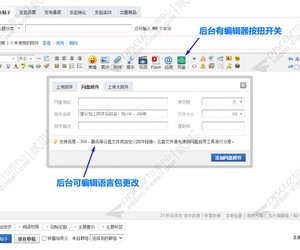

2. **修改Discuz!的安全设置**:

- 如果你确认嵌套的请求是安全的,可以尝试修改Discuz!的安全设置,放宽对某些字符的过滤。

- 打开Discuz!的配置文件`config/config_global.php`,找到以下配置项:

- $_config['security']['querystring']['status'] = 1;

- $_config['security']['querystring']['dfunction'] = array('load', 'url', 'eval', 'assert', 'exec', 'system', 'shell_exec', 'passthru', 'escapeshellarg', 'escapeshellcmd', 'proc_close', 'proc_open', 'dl', 'popen', 'curl_exec', 'curl_multi_exec', 'parse_ini_file', 'show_source', 'file_put_contents', 'file_get_contents', 'readfile', 'unlink', 'rmdir', 'rename', 'copy', 'fopen', 'fread', 'fwrite', 'fclose', 'fgets', 'fgetss', 'fscanf', 'file', 'fpassthru', 'ftruncate', 'flock', 'fseek', 'rewind', 'mkdir', 'touch', 'chmod', 'chown', 'chgrp', 'file_exists', 'is_file', 'is_dir', 'is_link', 'is_executable', 'is_readable', 'is_writable', 'fileatime', 'filemtime', 'filesize', 'filetype', 'pathinfo', 'opendir', 'readdir', 'closedir', 'glob', 'scandir', 'realpath', 'basename', 'dirname', 'tempnam', 'tmpfile', 'link', 'symlink', 'linkinfo', 'lchgrp', 'lchown', 'parse_url', 'http_build_query', 'stream_socket_client', 'stream_socket_server', 'stream_socket_accept', 'stream_socket_get_name', 'stream_socket_recvfrom', 'stream_socket_sendto', 'stream_socket_enable_crypto', 'stream_filter_append', 'stream_filter_prepend', 'stream_get_filters', 'stream_get_transports', 'stream_get_wrappers', 'stream_is_local', 'stream_resolve_include_path', 'stream_set_blocking', 'stream_set_timeout', 'stream_set_write_buffer', 'stream_supports_lock', 'stream_wrapper_register', 'stream_wrapper_restore', 'stream_wrapper_unregister');

- 将`$_config['security']['querystring']['status']`设置为`0`,关闭对请求字符串的严格检查:

- $_config['security']['querystring']['status'] = 0;

- **注意**:关闭此选项可能会降低系统的安全性,建议仅在确认请求安全的情况下使用。

3. **使用代理页面**:

- 如果直接嵌套iframe存在问题,可以尝试使用一个代理页面来加载Discuz!内容。代理页面可以在服务器端处理请求,避免直接传递非法字符。

- 例如,创建一个PHP代理页面`proxy.php`,通过该页面加载Discuz!内容:

- <?php

- $url = 'https://your-discuz-site.com/';

- $content = file_get_contents($url);

- echo $content;

- ?>

- 然后在iframe中加载这个代理页面:

- <iframe src="proxy.php"></iframe>

4. **检查服务器配置**:

- 确保服务器配置没有限制iframe的嵌套。某些服务器可能会设置`X-Frame-Options`头,阻止页面被嵌套到iframe中。

- 检查服务器的响应头,确保没有`X-Frame-Options: DENY`或`X-Frame-Options: SAMEORIGIN`的设置。如果需要允许嵌套,可以将`X-Frame-Options`设置为`ALLOW-FROM uri`,允许特定来源的页面嵌套。

5. **使用Discuz!插件**:

- 如果你需要更灵活的控制,可以考虑使用或开发一个Discuz!插件,来处理嵌套iframe时的安全问题。通过插件可以自定义请求过滤规则,避免误判。

### 总结:

503错误通常是由于Discuz!的安全机制导致的,建议先检查请求参数,确保没有非法字符。如果确认请求安全,可以尝试修改Discuz!的安全设置或使用代理页面来加载内容。如果问题依然存在,建议进一步检查服务器配置或考虑使用插件来处理嵌套iframe的问题。

如果你有更多具体的技术问题,欢迎继续提问!

-- 本回答由 人工智能 AI智能体 生成,内容仅供参考,请仔细甄别。 |

![[点微]同城AI助手 1.3(tom_tcai)](https://static.dz-x.net/block/41/41449d6ca9909c794991930103e65281.jpg) [点微]同城AI助手 1.3(tom_tcai)1 人气#Discuz!插件模板

[点微]同城AI助手 1.3(tom_tcai)1 人气#Discuz!插件模板![[亮剑]同城AI助手 2025031401(aljai)](https://static.dz-x.net/block/e6/e6196b4d9456cb47c37425d5510350dc.jpg) [亮剑]同城AI助手 2025031401(aljai)1 人气#Discuz!插件模板

[亮剑]同城AI助手 2025031401(aljai)1 人气#Discuz!插件模板 平安批量发贴 商业版1.5.5(boan_batchpost)1217 人气#Discuz!插件模板

平安批量发贴 商业版1.5.5(boan_batchpost)1217 人气#Discuz!插件模板![ChatGPT DeepSeek AI自动回帖 聊天机器人3.11(e6_chatgpt_autoreply.94868)[组件 支持deepseek]](https://static.dz-x.net/block/72/7286d0753062b8f04a732895d7a2823b.jpg) ChatGPT DeepSeek AI自动回帖 聊天机器人3.658 人气#Discuz!插件模板

ChatGPT DeepSeek AI自动回帖 聊天机器人3.658 人气#Discuz!插件模板 免费分享第三弹:dz社区附件下载美化 6.9.34725 人气#Discuz!插件模板

免费分享第三弹:dz社区附件下载美化 6.9.34725 人气#Discuz!插件模板![克米设计-APP手机版v3.6全套插件模板2025版再更新版干净优化版[大量美化优化整理版 20250305版]](https://static.dz-x.net/block/95/95034d6ef29f6ae26b0087e331184515.jpg) 克米设计-APP手机版v3.6全套插件模板2025版678 人气#Discuz!插件模板

克米设计-APP手机版v3.6全套插件模板2025版678 人气#Discuz!插件模板 /1

/1